In genau einem Jahr ist es so weit. Am 14. Januar 2020 endet der Support für Windows 7.

Der reguläre Support für Windows 7 wurde bereits am 13. Januar 2015 beendet. Das heiß, seit diesem Datum gab es keine Weiterentwicklungen mehr und auch keine Fehlerbehebungen oder Kompatibilitätsanpassungen für neuere Hardware. Microsoft hat seit diesem Datum nur noch sicherheitsrelevante Updates zur Verfügung gestellt. Doch damit ist in genau 365 Tagen nun auch Schluss.

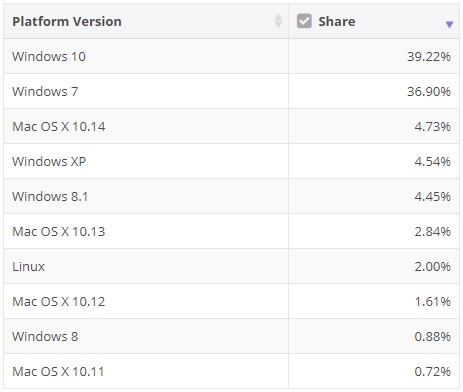

Es ist noch gar nicht so lange her, als Windows 7 noch die Nummer Eins am Himmel der Desktop Betriebssysteme war. Erst im vergangenen Monat hat Windows 10 die Führung übernommen. Es bleibt also abzuwarten, wie viele der Windows 7 Nutzer in dem verbleibenden Jahr noch den Wechsel zu einem vom Hersteller unterstützten Betriebssystem vollziehen. Das wird mit Sicherheit noch eine spannende Entwicklung…